Escrivão de Polícia Civil - 2017

Sejam p, q , r e s três proposições tais que ~p -> q -> r -> s, em que "" é a negação da proposição subsequente, então, certamente

Em uma indústria metalúrgica, há duas equipes de trabalho, Alfa e Beta. Enquanto a equipe Alfa possui 10 funcionários que constroem uma peça em 8 dias, a equipe Beta, que possui 20 funcionários, constrói uma peça do mesmo tipo em dois dias. Qual a diferença entre as proporções de dia por funcionário para a construção de uma peça, das duas equipes?

O Sistema Operacional Linux é um conjunto de programas responsáveis por gerenciar os recursos do sistema, fornecendo uma interface entre o computador e o usuário. E por meio desse sistema que o usuar10 pode inicializar aplicativos de produção de texto, renomear e gravar documentos, navegar em páginas da internet e configurar o ambiente de trabalho com cores, imagens e tipos de letras preferidos. Conhecer as características de um sistema operacional permite ao usuário aproveitar melhor os seus recursos na otimização de tarefas. Com relação ao Linux, assinale a alternativa que apresenta as características corretas desse sistema operacional.

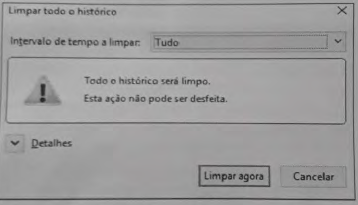

O Mozilla Firefox é um navegador livre e multiplataforma desenvolvido pela Fundação Mozilla. A intenção dessa Fundação é que esse navegador seja leve, seguro, intuitivo e altamente extensível. Uma função útil desse navegador, representada na figura a seguir, que está diretamente relacionada com a preservação da privacidade em navegação por paginas da internet, é permitir excluir o histórico de navegação, no qual estão guardadas informações como, por exemplo, páginas web visitadas, arquivos baixados, logins ativos, dados de formularias, cookies, entre outros.

Sendo assim, qual é a tecla de atalho, que ativa a tela representada nessa figura, responsável por limpar todo o histórico?

O Twitter é uma rede social e um servidor para microblog que permite aos usuários enviarem e receberem atualizações pessoais de outros contatos. O objetivo dessa rede social é a de que qualquer pessoa possa ter o poder de criar e compartilhar ideias e informações instantaneamente sem barreiras. Muitos órgãos de segurança estão aderindo a esse tipo de tecnologia com o intuito de se aproximar dos cidadãos e poder transmitir de forma rápida informações de utilidade pública. Contudo, a boa conduta na hora de publicar as informações pelo Twitter é algo que merece uma atenção especial. Dessa forma, qual dentre as alternativas a seguir representa uma boa conduta de utilização dessa rede social por um meio de segurança ao publicar as postagens?

Em uma Delegacia Policial, o processo de backup possui um importante papel na prevenção de perdas de dados como arquivos de boletins de ocorrência apagados acidentalmente por falha física ou humana. Uma Delegacia, ao prezar pela segurança, deve ter em sua rotina operações sistemáticas de backup. Entre os itens dos quais se pode fazer backups com frequência estão dados, arquivos de configuração e logs. Com essas perspectiva, qual das seguintes técnicas pode ser usada para otimizar o espaço de dados durante o processo de backup?

Computadores ligados à internet estão sujeitos diariamente à infecções vírus, worms e pragas digitais. Saber diferenciá-los é um passo importante para se saber qual ferramenta utilizar no processo de eliminação de tais ameaças digitais. Sobre vírus, worms e pragas digitais, assinale a alternativa correta.

Muitos dos serviços ofertados em uma Delegacia de Polícia estão disponíveis digitalmente por meio de redes de computadores. Dentre esses serviços podem estar comunicações internas, boletins de ocorrência e denúncias anônimas de roubo. Um dispositivo que tem ganhado cada vez mais espaço segurança digital desses serviços em conjunto com as redes de computadores nas delegacias é o firewall. Sua correta aplicação pode trazer um alto e desejado grau de tranquilidade sobre a integridade das informações pertencentes ao órgão policial. Sobre o conceito de firewall, assinale a alternativa correta.

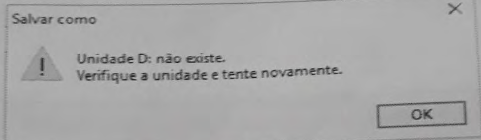

Você está manuseando o aplicativo Explorador de Arquivos de Sistema Operacional Windows e, na tentativa de salvar um determinado documento em uma mídia removível, aparece a mensagem de erro representada na seguinte figura.

O significado dessa figura indica que você tentou salvar um arquivo em uma mídia removível, mas esta

De acordo com a Lei Orgânica da Polícia Civil do Estado do Mato Grosso do Sul (Lei Complementar nº 114, de 19 de dezembro de 2005), no que diz respeito à promoção na carreira de agente da polícia judiciária, assinale a alternativa correta.