Perito Criminal – Informática - 2018

Qual dos livros abaixo não compõe o ITIL v3?

Ainda sobre ITIL v3, qual o processo responsável por manter e melhorar a qualidade dos serviços através de um ciclo constante de acordos, monitoração, relatórios e melhoria dos serviços, sendo ele estrategicamente focado no negócio, mantendo o alinhamento entre o negócio e a TI?

O padrão de gerenciamento de projetos do PMBOK (Project Management Body of Knowledge) 6ª edição está agrupado em cinco grandes grupos de processos. A área de conhecimento relativa ao gerenciamento das partes interessadas do projeto está vinculada a todos os grupos, EXCETO:

Ainda sobre PMBOK 6ª edição, qual das áreas de conhecimento listadas abaixo está vinculada a todos os cinco grupos de processos?

Acerca do COBIT 5, o mesmo é formado por cinco princípios fundamentais, EXCETO:

Acerca dos padrões de segurança para redes sem fio, considere as afirmações a abaixo:

I. O padrão WEP tem como algoritmo de criptografia o RC4 (Ron’s Cipher 4). Trata-se de um algoritmo de fluxo (stream cipher) que utiliza um mecanismo de verificação de integridade CRC32 (Cyclic Redundancy Check) de 32 bits. II. O EAP faz uso de métodos legados. Exemplos desses métodos são: TTLS (Tunneled Transport Layer Security) e o PEAP (Protected EAP) para sistema de autenticação pré-existente. III. O WPA é razoavelmente mais forte que o padrão WEP, pois estabeleceu um novo esquema de verificação de integridade, por meio do protocolo TKIP (Temporal Key Integrity Protocol), substituindo o mecanismo de verificação de integridade CRC pelo MD5 (Message-Digest algorithm). IV. Sobre o WPA2, seu diferencial está no fato de o mesmo ter abandonado a criptografia de fluxo e o RC4 e adotado o CCMP (Conter Mode with Cipher Block) como novo sistema de criptografia que faz uso do algoritmo de criptografia AES (Advanced Encryption Standard) que se baseia em algoritmo de criptografia por blocos (block cipher).

Está CORRETO apenas o que se afirma em:

Sobre os ataques a redes de computadores, considere a seguinte afirmação:

Esse ataque tem a habilidade de introduzir pacotes na Internet com uma fonte falsa de endereço sendo conhecido como ______________. É uma das muitas maneiras pelas quais o usuário pode se passar por outro. Marque a única alternativa que preenche CORRETAMENTE a lacuna da afirmação:

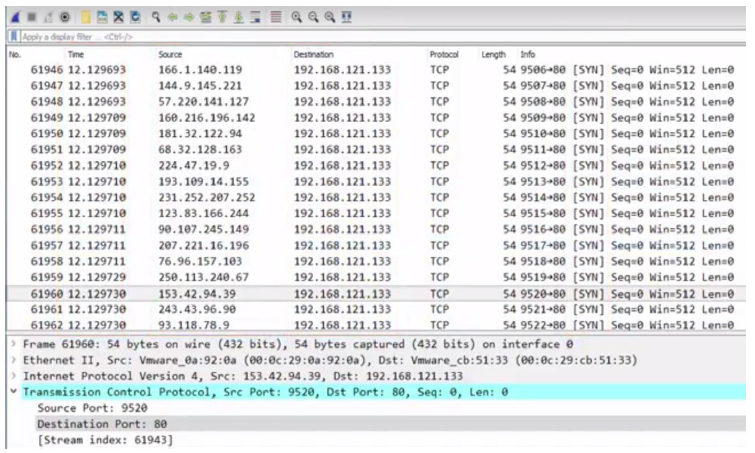

Um IDS pode ser utilizado para detectar uma série de tipos de ataques, incluindo mapeamento de rede (provido, por exemplo, de nmap), escaneamento de portas, escaneamento de pilha TCP, ataques de inundação de banda larga DoS, worms e vírus, ataques de vulnerabilidade de OS e ataques de vulnerabilidade de aplicações. Atualmente, milhares de organizações empregam sistemas IDS. Muitos desses sistemas implementados são patenteados, comercializados pela Cisco, Check Point, e outros fornecedores de equipamentos de segurança. Mas muitos desses sistemas IDS implementados são sistemas de domínio público. KUROSE, James F. Redes de computadores e Internet: Uma abordagem top-down, São Paulo: Addison Wesley, 2010. p.542

Considerando as informações apresentadas, sobre sistema de detecção de intrusos IDS, marque a única alternativa CORRETA. Qual das aplicações/sistemas a seguir é nativamente um IDS de domínio público?

O NAT (Network Address Translation) é uma técnica utilizada para reescrever endereços IPv4 nos cabeçalhos e dados das aplicações, permitindo que estações e redes privadas não sejam visíveis externamente na Internet, ou seja, pode ser utilizado como mecanismo de segurança. Sobre o NAT, marque a única alternativa INCORRETA.