Perito Criminal – Informática - 2018

Acerca da estrutura de dados do tipo filas, considere as operações de inserção e remoção de uma fila F abaixo:

- enfileira ('amarelo', F) 2. enfileira ('branco', F) 3. enfileira ('verde', F) 4. enfileira ('vermelho', F) 5. desenfileira (F) 6. desenfileira (F) 7. enfileira ('azul', F) 8. enfileira (desenfileira (F), F)

O resultado final das operações resulta em:

As afirmativas I referem-se à arquitetura TCP/IP e as afirmativas II referem-se à comunicação sem fio: padrão 802.11, protocolos 802.1x e Bluetooth. Assinale a única alternativa que traz as duas afirmativas INCORRETAS.

Sobre computação em nuvem considere a afirmação abaixo:

Nesse modelo em particular, o propósito específico é disponibilizar serviços por meio de interfaces como um navegador de Internet. As aplicações em nuvens são multi-inquilinos, ou seja, são utilizadas por diversos clientes simultaneamente. Nesse modelo os usuários podem executar aplicativos através de múltiplos dispositivos na infraestrutura em nuvem. Exemplos, neste contexto, são o Google Docs, Salesforce. Considerando a afirmação apresentada, a mesma se refere ao modelo:

O objetivo da norma NBR ISO/IEC 27001 é prover um modelo para estabelecer, implementar, operar, monitorar, analisar criticamente, manter e melhorar um Sistema de Gestão de Segurança da Informação (SGSI). Marque a única alternativa INCORRETA sobre a norma NBR ISSO/IEC 27001:2006.

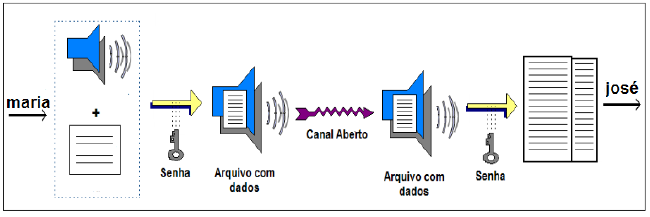

Sobre criptografia, considere as alternativas abaixo e marque a única INCORRETA.

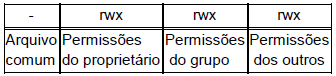

Considere as afirmações abaixo sobre o gerenciamento de usuários do sistema operacional GNU/Linux, de acordo com o padrão POSIX.

I. O comando adduser ao criar um usuário também cria seu diretório /home, entretanto esses diretórios home possuem nível de permissão 755, permitindo assim que quaisquer outros usuários possam ver o conteúdo de outros diretórios home. II. As permissões de arquivos e diretórios dos usuários possuem atributos descritos conforme estrutura apresentada a seguir:

III. Os usuários são identificados dentro do sistema por um UID (User Identifier), no qual o usuário root possui UID 1. O comando # id mostra qual o UID do usuário logado no sistema.

Está CORRETO apenas o que se afirma em:

Ainda sobre o gerenciamento de usuários do sistema operacional GNU/Linux, segundo padrão POSIX, considere os comandos utilizados para gerência de usuários nas alternativas abaixo e marque a única alternativa INCORRETA.

No que se refere a configuração, administração e logs de serviços do GNU/Linux, é INCORRETO afirmar: