Agente de Polícia - 2021

No que se refere a direitos humanos na Constituição Federal de 1988 (CF) e tratados internacionais sobre direitos humanos, julgue o item subsequente. Uma pessoa presa e encaminhada a uma unidade policial terá o direito de comunicar sua prisão a um membro da sua família ou, desde que explique a sua escolha, a outra pessoa que não seja seu familiar.

Com relação à Política Nacional de Direitos Humanos, julgue o item seguinte. Os Programas Nacionais de Direitos Humanos, que fazem parte da Política Nacional de Direitos Humanos, apresentam compromissos internacionais assumidos pelo Brasil em relação à temática dos direitos humanos, mas não preveem tipificações penais ou sanções a serem impostas aos infratores de suas diretrizes.

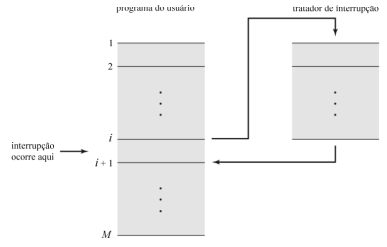

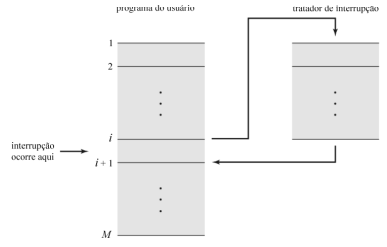

Diferentemente do que ocorria nas primeiras arquiteturas computacionais, em que as interrupções eram utilizadas para melhorar a eficiência do processamento, os computadores e os sistemas operacionais contemporâneos não utilizam mais o tratador de interrupção, pois, além de os dispositivos de E/S serem mais velozes e acompanharem os ciclos de instruções do processador sem desperdício de tempo, há também a execução em multithread.

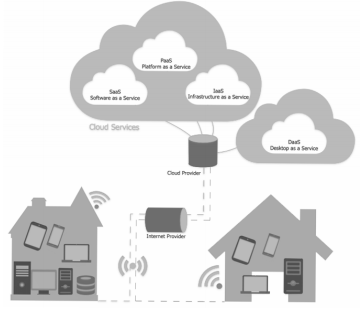

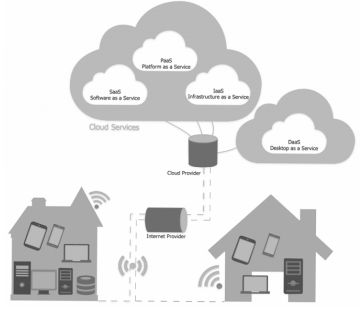

Uma agente, a partir do computador de sua casa, necessitava acessar, com segurança, os serviços de PaaS na nuvem, com criptografia, utilizando a Internet pública como meio de comunicação entre essas localidades. Para tanto, criou-se uma VPN ( virtual private network ) da Internet pública, a fim de estabelecer a conexão entre as localidades e, para prover o sigilo, criptografou-se o referido tráfego antes de ele entrar na Internet pública.

Considerando o diagrama e a situação hipotética apresentados, julgue o item subsecutivo.

A solução descreve corretamente o uso da VPN como meio de prover segurança no tráfego, mas torna-se inviável nessa situação, pois uma VPN não pode ser utilizada para acesso a serviço do tipo PaaS como o descrito.

Uma agente, a partir do computador de sua casa, necessitava acessar, com segurança, os serviços de PaaS na nuvem, com criptografia, utilizando a Internet pública como meio de comunicação entre essas localidades. Para tanto, criou-se uma VPN ( virtual private network ) da Internet pública, a fim de estabelecer a conexão entre as localidades e, para prover o sigilo, criptografou-se o referido tráfego antes de ele entrar na Internet pública.

Considerando o diagrama e a situação hipotética apresentados, julgue o item subsecutivo.

Caso o acesso fosse realizado por meio da VPN para o SaaS, por exemplo, para um webmail, os emails estariam imunes a vírus, pois, em um tunelamento criptográfico, o tráfego é, necessariamente e continuadamente, analisado por antivírus.

Julgue o próximo item, relativo a aplicativos e procedimentos associados à Internet. Caso se deseje pesquisar, no Google, exatamente a frase “operação apate” (entre aspas), restringindo-se a pesquisa ao sítio da PCDF, em https://www.pcdf.df.gov.br, mas excluindo-se as páginas que contenham a palavra “drogas” (sem aspas), a pesquisa deverá ser feita conforme apresentado a seguir. "operação apate" -drogas site:pcdf.df.gov.br

Com relação a sistemas operacionais e planilhas, julgue o item a seguir. No sistema operacional Android, os aplicativos não podem interagir entre si e têm acesso limitado ao sistema operacional, ou seja, o aplicativo X que tentar fazer algo malicioso, como ler os dados do aplicativo Y, será impedido de fazê-lo. Com exceção de uma pequena quantidade de código do sistema operacional Android, todo o código acima do kernel do Linux é restrito a application sandbox.

Com relação a sistemas operacionais e planilhas, julgue o item a seguir.

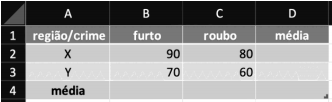

A planilha a seguir apresenta o total de crimes cometidos nas regiões X e Y.

Caso deseje, com base nesses dados, obter a média de todos os crimes, independentemente da região onde eles foram cometidos, e inseri-la na célula D4, o usuário deverá utilizar a seguinte fórmula.

=MÉDIA(B2:C3)

Caso deseje, com base nesses dados, obter a média de todos os crimes, independentemente da região onde eles foram cometidos, e inseri-la na célula D4, o usuário deverá utilizar a seguinte fórmula.

=MÉDIA(B2:C3)

Com relação a mineração de dados, aprendizado de máquina e aplicações Python, julgue o item a seguir. A detecção de novos tipos de fraudes é uma das aplicações comuns da técnica de modelagem descritiva da mineração de dados, a qual viabiliza o mapeamento rápido e preciso de novos tipos de golpes por meio de modelos de classificação de padrões predefinidos de fraudes.