Oficial de Justiça Auxiliar - 2006

A República Federativa do Brasil, formada pela união indissolúvel dos Estados e Municípios e do Distrito Federal, constitui-se em Estado Democrático de Direito e tem como fundamentos

Sobre os direitos fundamentais estabelecidos pelo art. 5º da Constituição Federal, é CORRETO afirmar:

Sobre os poderes do Estado, é CORRETO afirmar:

Integram a categoria dos servidores públicos, EXCETO:

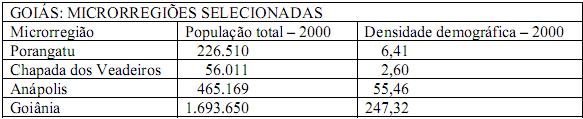

Sobre o povoamento do território goiano no século XX, é INCORRETO afirmar:

Analise a validade das afirmações abaixo sobre recursos do Microsoft Word 2003.

I. O ícone

, disponível na configuração padrão do aplicativo, permite a inserção de tabelas. De uma maneira gráfica e amigável, o usuário escolhe quantas linhas e colunas a tabela terá. Na versão de Word citada acima, essa é a única forma de se inserir tabela no texto.

II. O Microsoft Word 2003, apesar de não ser um aplicativo específico para a manipulação de arquivos HTML, permite a leitura, a edição e o armazenamento de arquivos nesse formato.

III. É possível alterar o número de nomes de arquivos recentemente utilizados, exibidos no menu arquivo. Para isso, o usuário pode acessar o menu “Ferramentas”, depois “Opções..”, escolher a guia “Geral” e habilitar o item “Lista de arquivos utilizados”, indicando a quantidade desejada.

Assinale a alternativa CORRETA:

Supondo que o internauta, utilizando o Internet Explorer 6.0 em sua configuração padrão, esteja navegando por um site que contenha o Código Nacional de Trânsito e esteja interessado em localizar a palavra “reboque” na página já aberta. Ele tem a opção de fazê-lo através de:

A utilização de microcomputadores tem causado alguns desconfortos aos seus usuários em virtude da proliferação de pragas virtuais. Algumas dessas pragas causam pequenos incômodos, enquanto outras podem causar enormes prejuízos aos usuários. Existem algumas classificações para as pragas virtuais. As pragas que se alojam em uma máquina e, quando em ação, produzem uma falsa impressão de que está tudo bem, obtendo informações importantes como contas bancárias e senhas, são denominadas