Contador - 2024

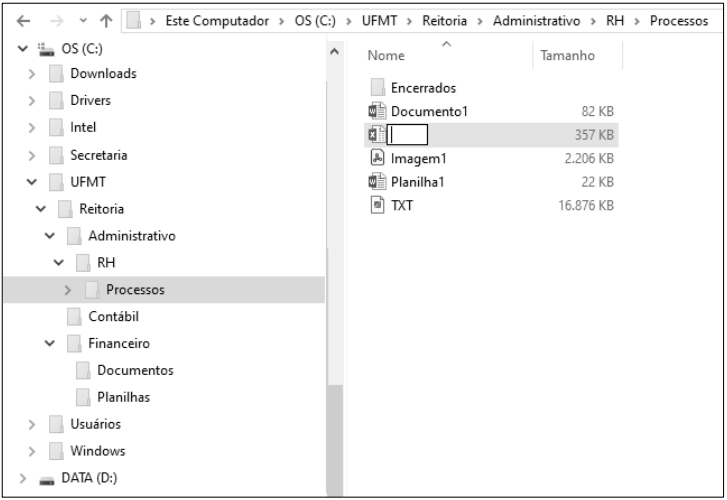

Sobre a figura, analise as afirmativas.

I. É perfeitamente permissível pelo Windows 10 renomear o arquivo que está sendo editado, com o nome Documento1. II. O arquivo Imagem1 possui mais de 2 MB (megabyte) e é do tipo bmp (imagem de bitmap). III. É possível visualizar na tela que o computador possui, pelo menos, duas unidades de memória secundária. IV. O layout de exibição selecionado para a pasta Processos, que está selecionada, é ícones pequenos.

Estão corretas as afirmativas

Sobre a figura, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A pasta Contábil não possui qualquer pasta (subpasta) em seu conteúdo. ( ) A pasta Financeiro é conteúdo (subpasta) da pasta Reitoria. ( ) A pasta Usuários é conteúdo (subpasta) da pasta UFMT. ( ) O arquivo TXT possui quase 17 MB e é conteúdo da pasta Encerrados.

Assinale a sequência correta.

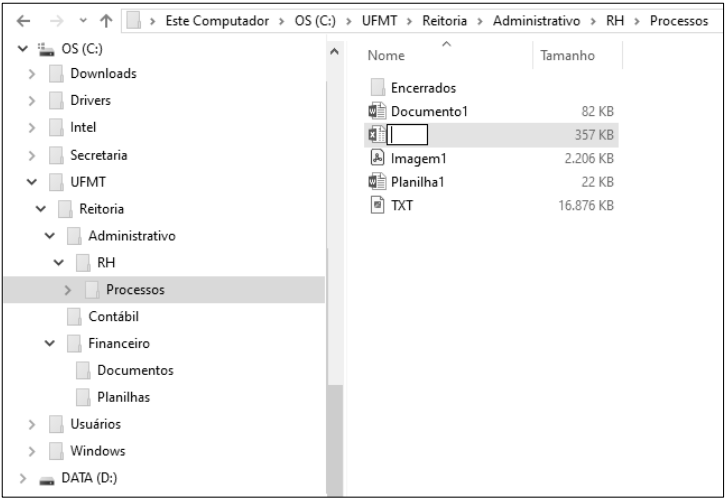

A tabela abaixo apresenta três anúncios de computadores (notebooks) extraídos da internet, identificados como Comp1, Comp2 e Comp3, respectivamente.

Sobre a tabela, analise as afirmativas.

I. O Comp1 possui o dobro da capacidade de memória principal que o Comp2. II. O Comp3 possui capacidade de memória secundária superior que a do Comp1. III. Os três possuem processadores da mesma marca, mas modelos distintos. IV. O Comp2 possui o dobro da capacidade de memória secundária que a do Comp1.

Está correto o que se afirma em

Sobre códigos maliciosos (malware) e ferramentas de proteção (antimalware), analise as afirmativas.

I. O firewall é uma ferramenta antimalware que faz a varredura nos arquivos armazenados em um computador para detecção de arquivos infectados e eliminação dos códigos maliciosos (malware). II. Recomenda-se usar a conta de administrador para todas as atividades no computador, mesmo aquelas mais cotidianas, como acessar sites, a fim de ajudar a limitar as ações dos códigos maliciosos. III. O vírus propaga-se enviando cópias de si mesmo por e-mails e mensagens, e atualmente não é muito comum, mas seu nome costuma ser usado como sinônimo para qualquer tipo de código malicioso. IV. O stalkware é projetado para espionar o dono do dispositivo, que não autorizou e não sabe que tal código está instalado, e as informações coletadas são enviadas para quem o instalou ou induziu sua instalação (stalker).

Estão corretas as afirmativas

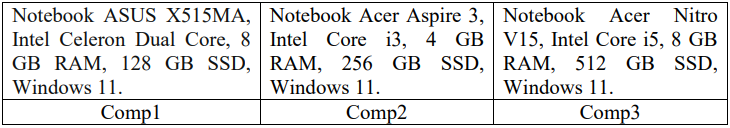

A figura seguinte apresenta um fragmento de tela exibindo alguns resultados produzidos pelo motor de busca do Google (www.google.com.br).

De acordo com a figura, qual termo de busca foi digitado na caixa de pesquisa do google para produzir os resultados apresentados?

Sobre conceitos de internet e segurança da informação, marque V para as afirmativas verdadeiras e F para as falsas.

( ) O protocolo HTTP faz a criptografia do transporte de dados para que estes não fiquem visíveis para usuários externos e recentemente substituiu o HTTPS, sendo atualmente o padrão para a maioria dos sites. ( ) Dentro do protocolo HTTPS existe um outro protocolo responsável por inserir a camada de criptografia, tal como o TSL, que une as forças das chaves assimétricas e simétricas durante o processo de comunicação. ( ) Enquanto o protocolo SMTP é responsável pelo envio e recebimento de e-mails entre servidores, o protocolo POP3 lida com o recebimento e o download de mensagens para o dispositivo do usuário. ( ) O protocolo IMAP enfoca o download e armazenamento de e-mails localmente, já o POP3 oferece uma abordagem para acesso e gerenciamento de mensagens de e-mail diretamente nos servidores de e-mail.

Assinale a sequência correta.

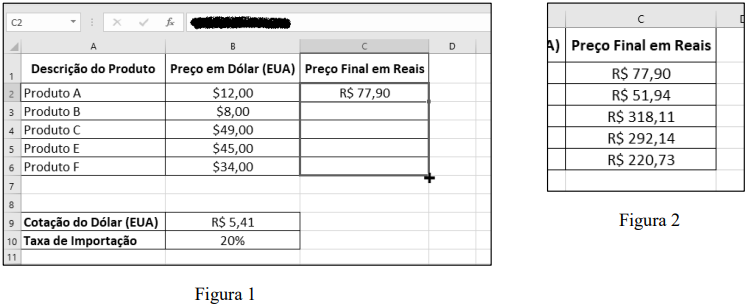

A Figura 1 apresenta uma planilha do Microsoft Excel 2016 no momento em que o conteúdo da célula C2 está sendo copiado e arrastado para as células C3, C4, C5 e C6, utilizando a alça de preenchimento. A Figura 2 apresenta as referidas células após a operação.

De acordo com as figuras, sabendo-se que o preço final em reais de cada produto é obtido pela conversão da moeda (dólar em reais) somando-se a taxa de importação, qual fórmula poderia ser o conteúdo da célula C2 para que a ação de copiar e arrastar, ilustrada na Figura 1, produza os resultados apresentados na Figura 2?

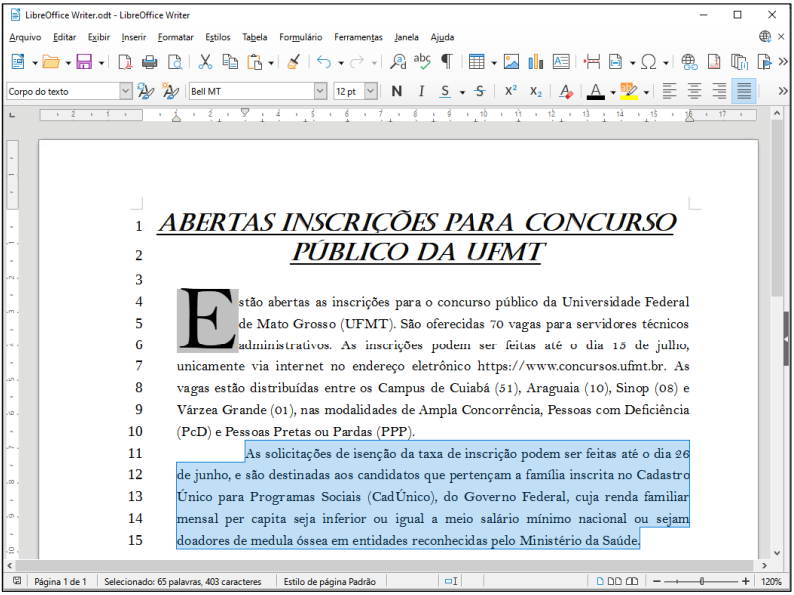

A Figura seguinte apresenta um documento do LibreOffice Writer com linhas numeradas de 1 a 15 e o segundo parágrafo selecionado (linhas 11 a 15).

Sobre a figura, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A margem esquerda está configurada para 1 cm e a margem direita, para 0 cm. ( ) O recuo da primeira linha do parágrafo selecionado está ajustado para 3 cm. ( ) No primeiro parágrafo (linhas 4 a 10), foi configurada a opção exibir capitulares. ( ) O documento foi salvo com o nome de arquivo LibreOffice Writer. ( ) O título (linhas 1 e 2) está formatado com a fonte Bel MT, tamanho 12 pt.

Assinale a sequência correta.

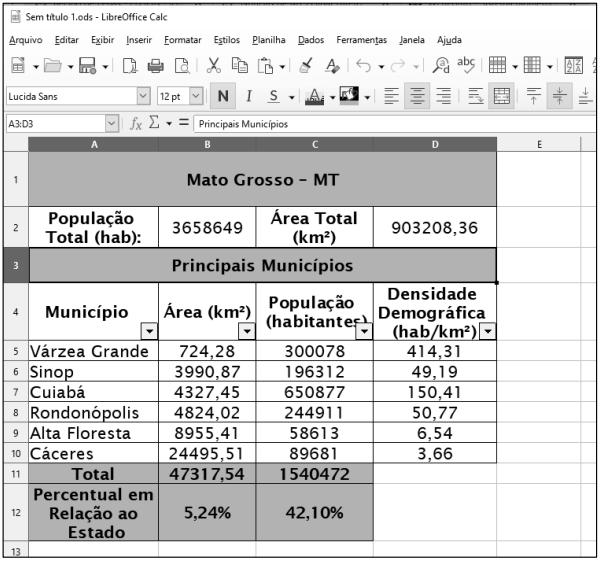

A Figura seguinte apresenta uma planilha do LibreOffice Calc com o intervalo de células A3:D3 selecionado.

Sobre a planilha, analise as afirmativas.

I. No intervalo de células A5:A10 foi aplicado o alinhamento horizontal centralizado. II. As células A3, B3, C3 e D3 foram mescladas. III. Os conteúdos das células B12 e C12 podem ser, respectivamente, as fórmulas =D2/B11 e =B2/C11. IV. Os conteúdos das células B11 e C11 podem ser as fórmulas =SOMA(B5;B10) e =SOMA(C5;C10), respectivamente.

Está correto o que se afirma em

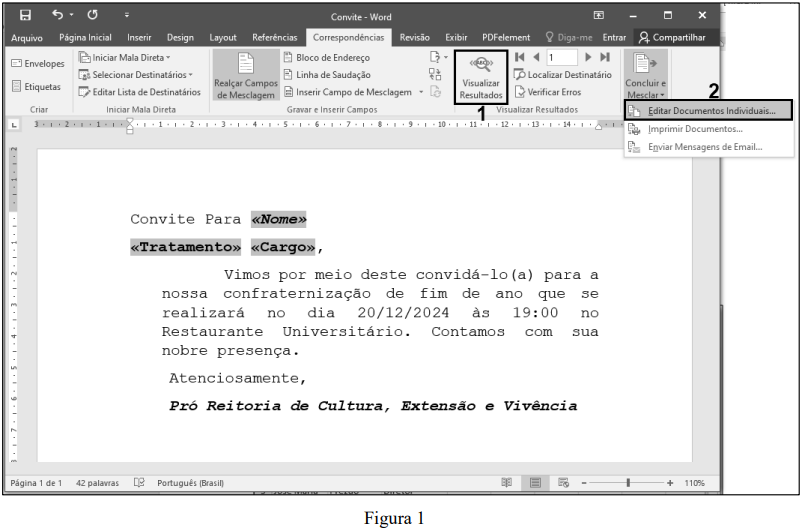

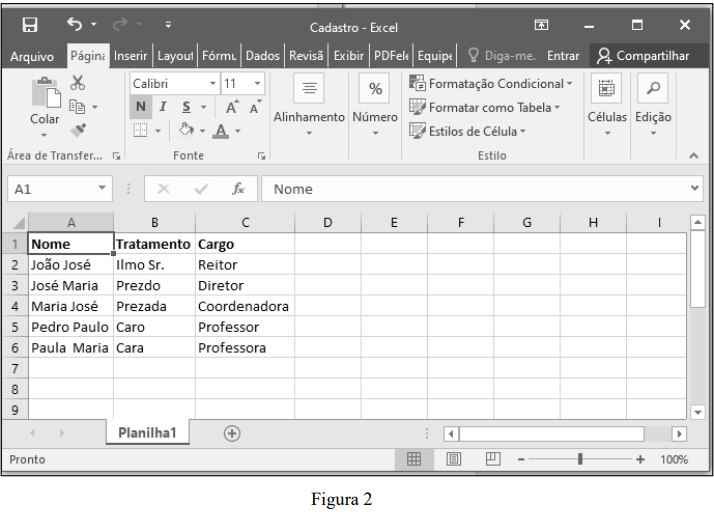

A Figura 1 apresenta um documento do Microsoft Word 2016 com duas regiões destacadas e numeradas (1 e 2) e a Figura 2 apresenta uma planilha do Microsoft Excel.

Sobre as figuras e, notadamente, sobre o recurso de Mala Direta do Microsoft Word 2016, analise as afirmativas.

I. Mala Direta é um recurso para mesclar uma fonte de dados (Figura 2) com um documento modelo, como o da Figura 1, porém é necessário que a fonte de dados esteja contida obrigatoriamente em um arquivo (planilha) do Microsoft Excel.

II. Os termos sombreados no documento da Figura 1 (<< Nome>>, <

Estão corretas as afirmativas