Escrivão de Polícia Civil - 2021

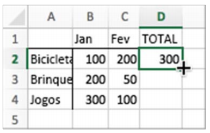

Tendo como referência a figura precedente, que apresenta parte de uma planilha sendo editada no Microsoft Office Excel, julgue o próximo item.

Considerando-se que a célula D2 contenha a fórmula =(B$2+C$2), é correto concluir que, ao se arrastar a alça de preenchimento para baixo até a célula D4, o valor resultante nesta célula será 400.

Julgue o item a seguir, a respeito de redes de computadores.

O modelo OSI (open systems interconnection) possibilita a conexão de diferentes redes de computadores com sistemas operacionais Windows; para acessar máquinas ligadas à rede com sistema Linux, é necessário instalar, nelas, um sistema operacional Windows, conforme modelo OSI implantado.

Julgue o item a seguir, a respeito de redes de computadores.

No modelo OSI (open systems interconnection), os dados trafegam entre sete camadas que se comunicam entre si por meio de serviços existentes nas interfaces entre camadas adjacentes. Quando são alterados, os serviços obrigam que as respectivas camadas adjacentes (superior e inferior) também sejam modificadas.

Julgue o item a seguir, a respeito de redes de computadores.

PPP (point to point protocol) é um protocolo de comunicação que permite a configuração de um endereço de rede temporário para conexão à Internet.

Julgue o item a seguir, a respeito de redes de computadores.

O DTD (document type definition) define regras que obrigam a formatação da informação de forma descritiva dentro de um arquivo XML, como, por exemplo, o encadeamento dos atributos do dado.

A respeito de segurança e proteção na Internet, julgue o item que se segue.

Para que as pragas virtuais denominadas worms ataquem o computador em uso, é necessário que se execute um arquivo do tipo .bat.

A respeito de segurança e proteção na Internet, julgue o item que se segue.

Firewall de proxy é um aplicativo de segurança que monitora e controla o tráfico de dados de uma rede interna para a rede externa e impede o ataque externo.

Para ter acesso a um arquivo digital criptografado, um cibernauta deve testar uma senha de 8 dígitos composta pelos algarismos de 0 a 9, admitida a repetição. O cibernauta teve a informação prévia de que o arquivo foi criado no dia 23/12/19 e que o dia, o mês e o ano da criação do arquivo, representados por dois algarismos cada, estão presentes na senha, mas aparecem em ordem aleatória.

Com base nessas informações, julgue o item a seguir.

O número máximo de possibilidades de senhas que o cibernauta deve testar é inferior a 5.000.

Para ter acesso a um arquivo digital criptografado, um cibernauta deve testar uma senha de 8 dígitos composta pelos algarismos de 0 a 9, admitida a repetição. O cibernauta teve a informação prévia de que o arquivo foi criado no dia 23/12/19 e que o dia, o mês e o ano da criação do arquivo, representados por dois algarismos cada, estão presentes na senha, mas aparecem em ordem aleatória.

Com base nessas informações, julgue o item a seguir.

Sem a informação de que o dia, o mês e o ano da criação do arquivo fazem parte da senha, a quantidade máxima de senhas a serem testadas pelo cibernauta seria de 108.