Agente Penitenciário - 2017

A infraestrutura de chave pública ou PKI ( Public Kev Infrastructure ) possui elevada relevância para garantir que o acesso a informações sigilosas em ambientes corporativos seja controlado. Neste contexto, assinale a alternativa que completa correta e respectivamente as lacunas da afirmação abaixo. A PKI é fundamentada em dois componentes para garantir a autenticidade e a integridade das chaves________: ________ e ________ .

O hardware da maior parte dos computadores atuais é baseado na implementação da arquitetura de Von Neumann. Um dos principais componentes da arquitetura mencionada é a Unidade Lógica e Aritmética (ULA). No contexto prático, dentre as alternativas abaixo, a ULA é responsável por executar a operação de:

O Painel de Controle do Windows 7 pode ser organizado em categorias de funcionalidades para facilitar ao usuário a localização e execução de tarefas administrativas do sistema operacional. Neste contexto, quando se deseja remover o status de administrador de um usuário do sistema operacional, deve-se acessar o grupo:

O sistema operacional Linux possui diversas aplicações que podem ser executadas através de linha de comando. Este tipo de funcionalidade é especialmente aplicável na análise de arquivos que sofrem inclusão de dados frequentemente. O comando utilizado para mostrar inclusões de dados no final do arquivo chamado lista.txt, em tempo real, ou seja, no mesmo momento em que ele é atualizado, é:

A resposta automática de e-mails é um recurso muito utilizado no ambiente corporativo, em especial para que um servidor possa informar que se encontra em período de férias. Analise as assertivas abaixo que versam sobre este recurso, no Microsoft Outlook 365, versão empresarial. I - É possível definir a data de início e de término das respostas automáticas. II - É possível definir o horário de início e de término das respostas automáticas. III-É possível personalizar respostas automáticas direcionadas para pessoas de fora da organização. Das afirmações acima, qual(is) está(ão) correta(s)?

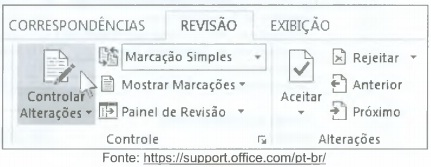

O Office 365 é a versão mais atual da suíte de aplicativos para escritório da Microsoft. O Word 365 é um dos componentes desta suíte, utilizado para edição de textos. Na edição de textos, é comum a revisão de um texto escrito por um colega de trabalho. Para que o colega de trabalho possa visualizar as alterações realizadas, é necessário habilitar o controle de alterações, na guia Revisão do Word, conforme figura abaixo:

Na figura, pode-se ver ainda a lista de Marcação Simples, que permite alterar as formas de visualização das alterações, quando o controle de alterações está habilitado. Sobre as opções disponíveis nesta lista, analise as assertivas.

I - Sem marcação: desabilita completamente o controle de alterações.

II - Todas as marcações: mostra todas as edições com cores diferentes de texto e linhas.

III -Marcação simples: é a opção padrão e indica as alterações com uma linha vermelha na margem.

Das afirmações acima, qual(is) está(ão) correta(s)?

Na figura, pode-se ver ainda a lista de Marcação Simples, que permite alterar as formas de visualização das alterações, quando o controle de alterações está habilitado. Sobre as opções disponíveis nesta lista, analise as assertivas.

I - Sem marcação: desabilita completamente o controle de alterações.

II - Todas as marcações: mostra todas as edições com cores diferentes de texto e linhas.

III -Marcação simples: é a opção padrão e indica as alterações com uma linha vermelha na margem.

Das afirmações acima, qual(is) está(ão) correta(s)?

O modelo cliente/servidor é bastante utilizado tanto no contexto da Intranet, quanto do acesso à Internet nas empresas. Sobre este modelo, analise as assertivas abaixo. I - É um modelo composto por, pelo menos, dois equipamentos interligados em rede. I I- O cliente envia a solicitação ao servidor que executa o que foi solicitado ou procura a informação solicitada e retorna ao cliente. I I I - O servidor é sempre responsável por iniciar uma comunicação, sendo que o cliente trabalha de forma reativa, respondendo às requisições do servidor. É(são) característica(s) do modelo cliente/servidor o que se afirma em:

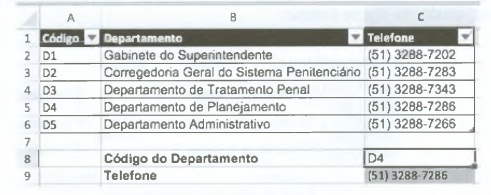

A figura abaixo mostra parte de uma planilha de Excel 365 contendo telefones de alguns Departamentos da SUSEPE/RS. Nesta planilha, foi adicionado um campo código, para facilitar a pesquisa a números de telefone. Considere esta planilha para responder a questão.

O funcionamento desta planilha considera que ao informar um código de departamento válido, na célula C8, o telefone do respectivo departamento será apresentado na célula C9. Para que o resultado seja o correto, é necessário utilizar a função PROCV do Excel, incluindo o seguinte código na célula C9:

O funcionamento desta planilha considera que ao informar um código de departamento válido, na célula C8, o telefone do respectivo departamento será apresentado na célula C9. Para que o resultado seja o correto, é necessário utilizar a função PROCV do Excel, incluindo o seguinte código na célula C9:

A navegação privada é um recurso bastante utilizado no Firefox, visto que: