Perito criminal - Área 3: Informática Forense - 2025

Julgue os itens seguintes, relativos ao WPA3. A técnica denominada simultaneous authentication of equals torna o WPA3 resistente a ataques de dicionário e força bruta em tentativas de senha.

Julgue os itens seguintes, relativos ao WPA3. A técnica denominada opportunistic wireless encryption , utilizada em WPA3, é destinada para uso em dispositivos que possuem senha compartilhada.

Julgue os próximos itens, a respeito do algoritmo Twofish e da técnica MITM ( man-in-the-middle ).

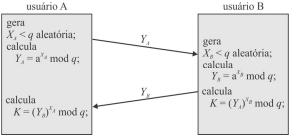

Considerando-se que a figura a seguir descreve um acordo de chave Diffie-Hellman, é correto afirmar que, nesse cenário, o protocolo de acordo de chave é vulnerável ao ataque MITM porque não autentica os participantes, vulnerabilidade que pode ser superada com a utilização de assinaturas digitais e certificados de chave pública.

Julgue os próximos itens, a respeito do algoritmo Twofish e da técnica MITM ( man-in-the-middle ). Twofish é uma cifra simétrica com um tamanho de bloco de 128 bits e uma chave de até 256 bits que, semelhante aos algoritmos AES e DES, depende da estrutura de Feistel — especificamente 16 rodadas na rede Feistel (16- round Feistel network ).

Julgue os itens subsequentes, relativos ao sistema operacional Windows Server 2022. No Windows Server 2022, quando o DoH (DNS- over -HTTPS) está habilitado, as consultas DNS entre o cliente DNS do Windows Server e o servidor DNS passam por uma conexão HTTPS segura, de modo que a consulta fica protegida contra interceptação por terceiros não confiáveis.

Julgue os itens subsequentes, relativos ao sistema operacional Windows Server 2022. No Windows Server 2022, o servidor secured-core é projetado para fornecer maior segurança por meio de três pilares: raiz de confiança apoiada por hardware ; defesa contra ataques de nível de firmware ; e proteção do sistema operacional contra a execução de código não verificado.

No que diz respeito ao sistema operacional Linux, julgue os seguintes itens. No Linux, os arquivos de log do sistema contêm informações sobre as atividades do sistema operacional (SO); como exemplo, o arquivo /var/log/dmesg contém mensagens internas do SO, inclusive notificações de serviços do sistema e erros de aplicativos.

No que diz respeito ao sistema operacional Linux, julgue os seguintes itens. Considere que a sequência de comandos a seguir tenha sido executada no Linux por certo usuário com permissão de root no arquivo em comento. touch testepf chmod 664 testepf chmod o+x testepf Nesse caso, é correto afirmar que o arquivo testepf terá as permissões -rwx-rw-r-- se o comando ls –la testepf for executado.

No que diz respeito ao sistema operacional Linux, julgue os seguintes itens. No Linux, systemd é um sistema de registro centralizado que coleta e armazena dados de log de várias fontes, incluindo serviços do sistema, eventos do kernel e aplicativos do usuário, e cujo conteúdo pode ser consultado com o uso do comando journalctl.

A respeito dos sistemas operacionais Android e iOS, julgue os itens que se seguem. No Android, a UID (user identifier) é utilizada para configurar um sandbox de aplicativo, no entanto, por questão de segurança, o sandbox não se estende ao código nativo e aos apps e bibliotecas do Android, os quais são executados em área de memória protegida, com acesso somente pelo kernel .