Julgue os próximos itens, a respeito do algoritmo Twofish e da técnica MITM ( man-in-the-middle ). Considerando-se que a figura a seguir descreve um acordo d...

2025

CESPE / CEBRASPE

Julgue os próximos itens, a respeito do algoritmo Twofish e da técnica MITM ( man-in-the-middle ).

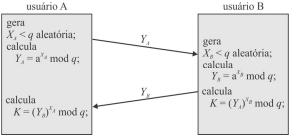

Considerando-se que a figura a seguir descreve um acordo de chave Diffie-Hellman, é correto afirmar que, nesse cenário, o protocolo de acordo de chave é vulnerável ao ataque MITM porque não autentica os participantes, vulnerabilidade que pode ser superada com a utilização de assinaturas digitais e certificados de chave pública.