Analista - Área de Apoio Especializado - Tecnologia da Informação - 2023

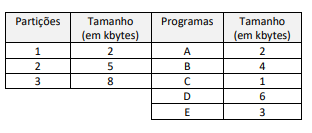

Roberto é analista da DPE/RS e está fazendo manutenção em um sistema antigo da Defensoria. Esse sistema faz uso de alocação particionada estática com suas partições estabelecidas na inicialização do sistema. Retirando a área de sistema operacional, a divisão das partições está descrita na tabela a seguir.

Há 5 programas a serem executados: A, B, C, D, E. A sequência de alocação dos três programas iniciais nas partições 1, 2 e 3 a serem executados por Roberto de forma a ter a menor fragmentação interna é:

João trabalha em uma fabricante de notebooks e está executando um projeto de hierarquização de memória para melhoria de performance e usabilidade dos computadores. As boas práticas destacam que só deve usar memória cara quando necessário e fornecer o máximo possível de memória barata e não volátil. Em seu projeto, João identificou que deverá acrescentar a maior quantidade de memória volátil com o menor custo. Logo, em seu projeto, João deverá acrescentar ao notebook mais:

Amanda é técnica da DPE/RS e foi encarregada de conferir os valores de um serviço de nuvem privada prestado à Defensoria. O serviço corresponde ao aluguel do equipamento, chamado de Valor A, mais o serviço de suporte chamado de Valor B. Ao verificar os valores, notou que o software utilizado colocou os valores em bases diferentes, visto que o correto seria decimal, de forma que o Valor A = DBA (hexadecimal) e o valor B = 111011100101 (binário). O valor total (em decimal) que Amanda deverá enviar ao setor de pagamento é:

Ana trabalha na empresa X, que presta serviço de Tecnologia da Informação à DPE/RS. Durante o funcionamento do site da Defensoria, notou a ocorrência de deadlock. Ana iniciou uma investigação para identificar a tarefa que ocasionou o deadlock. A atividade executada pela aplicação que ocasionou o deadlock foi:

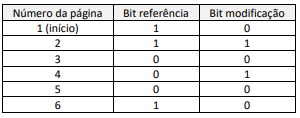

Virgínia é analista de qualidade de software da DPE/RS e está verificando qual o melhor algoritmo de substituição de páginas para as aplicações da Defensoria. Os dados usados são:

Virgínia usou o Algoritmo de Segunda Chance Aperfeiçoado. Considerando que não ocorrerá nenhuma nova execução ou modificação e que a partir desse momento só haverá a remoção das páginas, a sequência de remoção de páginas da memória principal identificada por Virgínia será:

Lara trabalha como administradora de banco de dados na empresa X. Ao efetuar um atendimento ao cliente in loco, identificou que, após a atualização de uma tabela, os dados estavam incorretos. Após a depuração do problema, viu que havia 3 processos em seção crítica. Lara verificou que a solução para o problema de seção crítica consiste em atender aos requisitos:

Segundo o algoritmo adotado pelo Sistema de Pagamentos Brasileiro (SPB), transações do tipo DOC ou TED utilizam arquivos XML criptografados no modo simétrico, as quais são enviadas para o receptor em pacotes que incluem o wrap, ou encapsulamento, da chave simétrica com a chave pública do receptor e assinatura com a chave privada do emissor. Chaves do tipo 3DES eram utilizadas para a criptografia simétrica, mas foram descobertas fragilidades. Para substituir o 3DES, sem perda de funcionalidade e de forma mais segura, pode ser utilizado o algoritmo:

Marcos trabalha no setor de segurança de redes da empresa X Ltda. e, ao observar o arquivo de log do roteador, notou uma grande quantidade de acessos indesejados, provenientes de diferentes servidores, em curto espaço de tempo. Durante o período em que ocorreram os acessos, diversas reclamações acerca do tempo de resposta foram recebidas pela equipe de suporte. Marcos concluiu, corretamente, que ocorreu um ataque do tipo:

A DPE/RS está aprimorando sua infraestrutura de rede com soluções de virtualização, visando a melhoria da gestão e da disponibilidade de recursos computacionais. No departamento Sete foi adotada a solução de virtualização de aplicações VSoft, que executa as aplicações virtualizadas inteiramente no servidor. Com o VSoft, os usuários interagem apenas com determinada aplicação, sem instalar qualquer componente, acessando a interface gráfica da aplicação diretamente do navegador web local. Logo, o VSoft é uma solução de virtualização do tipo:

O analista Carlos instalou um novo servidor de Network File System, versão 4 (NFSv4). Para permitir aos clientes NFSv4 se conectarem com sucesso ao novo servidor, Carlos precisou liberar no firewall os pacotes de Transmission Control Protocol (TCP) trafegados na porta padrão de operação do serviço NFSv4. Sendo assim, Carlos precisou liberar no firewall a porta TCP: