Analista Judiciário - Cibersegurança - 2024

No contexto de criptografia de chave simétrica, faça a associação dos seguintes algoritmos com as técnicas de cifragem utilizadas.

- Cifra de bloco. 2. Cifra de fluxo.

( ) 3DES. ( ) RC4. ( ) AES. ( ) SEAL.

A associação correta, na ordem dada, é

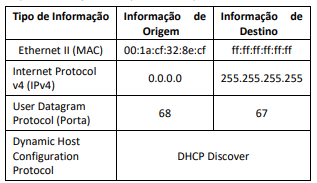

Um pacote egresso da interface de rede de um Computador Pessoal (PC - Personal Computer) foi capturado por um sniffer de rede, e suas principais informações são apresentadas pela tabela abaixo.

Sobre essa captura, analise as afirmativas a seguir:

I. Trata-se de uma consulta inerente ao processo de configuração dinâmica de informações de rede, como IP, máscara de rede, default gateway etc., solicitada pelo PC ao servidor DHCP que possui endereço físico ff:ff:ff:ff:ff:ff.

II. O MAC do PC é o 00:1a:cf:32:8e:cf.

III. Caso haja retorno do servidor DHCP à esta consulta, as informações de MAC, IPv4 e Porta retornarão com suas posições invertidas, as que estão na origem estarão no destino e vice versa.

Está correto o que se afirma em

O tratamento e resposta a incidentes é uma operação complexa e vital para aumentar proteção de ativos cibernéticos conectados à internet, e diminuir o tempo de resposta aos ataques. Por exemplo, um dos ataques de maior impacto atualmente é o DDoS (Distributed Denial of Service) que visa deixar serviços indisponíveis para usuários legítimos por meio da inundação dos recursos (de rede ou processamento) do servidor, com requisições de múltiplas fontes, geralmente infectadas (conhecidas como bots).

Nesse contexto, a resposta a esse tipo de incidente

O NAC (Network Access Control) pode utilizar diferentes métodos de verificação para garantir que dispositivos remotos estejam em conformidade com as políticas de segurança da rede. Esses métodos incluem agentes permanentes, dissolúveis e soluções sem agentes, cada um com vantagens e desvantagens.

Uma limitação operacional das soluções NAC sem agentes

Você, como analista de segurança ou de infraestrutura do TJ-RR, pode ser incumbido de instalar e configurar servidores para resoluções de nomes de domínio da Internet. Uma das soluções mais robustas para esse fim é o BIND, do Internet Systems Consortium (ISC).

Em relação a boas práticas recomendadas pelo ISC para administração do BIND, avalie as afirmativas a seguir e assinale (V) para a verdadeira e (F) para a falsa.

( ) Assegurar que a infraestrutura utilizada suporte EDNS0 e pacotes UDP de tamanhos reduzidos.

( ) Não combinar funções de servidor de nomes autoritativas e recursivas no mesmo servidor.

( ) Empregar firewalls/filtros de pacotes com estado em seus servidores para tráfego de consulta de saída.

As afirmativas são, respectivamente,

Assinale a afirmativa correta a respeito de servidores de aplicações web, de DNS e de diretórios.

A arquitetura TCP/IP surgiu em conjunto com a rede de pesquisa que interligava centenas de universidades e centros de pesquisa americanos. Esta rede se chamava ARPANET e foi o embrião para a Internet mundial.

Com base na arquitetura TCP, avalie as afirmações a seguir.

I. A arquitetura TCP/IP possui quatro camadas.

II. A camada física é a primeira camada do modelo TCP/IP.

III. Os protocolos de terminal virtual TELNET e transferência de arquivos (FTP) estão localizados na camada de aplicação da arquitetura TCP/IP.

Está correto o que se afirma em

Com relação aos protocolos de redes de computadores, avalie as afirmativas a seguir.

I. O DHCP (Dynamic Host Configuration Protocol) é um protocolo cliente-servidor que permite que um host obtenha um endereço IP (Internet Protocol) automaticamente.

II. Ao contrário do TCP (Transmission Control Protocol), o UDP (User Datagram Protocol) não é orientado a conexões.

III. O SMTP (Simple Mail Transfer Protocol) permite que um servidor de correio eletrônico atue ora como cliente ora como servidor.

Está correto o que se afirma em

O Tribunal de Justiça do Estado de Roraima está modernizando sua infraestrutura de rede para melhorar a segurança e a eficiência na comunicação de dados. A equipe de Tecnologia da Informação está implementando mecanismos de Network Address Translation (NAT) e Port Address Translation (PAT) para otimizar o uso de endereços IP públicos e proteger a rede interna. Além disso, estão avaliando quais protocolos e padrões de segurança sem fio devem ser adotados para garantir a confidencialidade e integridade das informações transmitidas. Entre as opções consideradas estão os protocolos WEP, WPA, WPA2, WPA3 e a implementação do padrão IEEE 802.1X em conjunto com o EAP (Extensible Authentication Protocol).

Considerando o cenário apresentado, a equipe de TI precisa entender o funcionamento do PAT na rede e selecionar o protocolo de segurança sem fio mais adequado para proteger as comunicações sem comprometer a eficiência.

Com base nas informações fornecidas, assinale a opção que interpreta corretamente o papel do PAT na rede e identifica o protocolo de segurança sem fio mais adequado para garantir a confidencialidade e integridade dos dados transmitidos.

O gerenciamento de redes envolve diversas práticas e protocolos que permitem monitorar e gerenciar a operação de dispositivos em uma infraestrutura de rede.

O protocolo amplamente utilizado para o gerenciamento e monitoramento de dispositivos de rede é o