Contador - 2024

No funcionamento dos computadores atuais, há um dispositivo que possibilita o seu uso tanto na entrada como na saída de dados, em momentos distintos, que integra três funcionalidades de outros periféricos, como uma impressora típica, na digitalização de documentos como um scanner e na geração de cópias como uma fotocopiadora xerox.

Pelas características descritas, esse dispositivo é conhecido como impressora:

Os sistemas operacionais Windows 10 e 11 BR (x64) e as atuais distribuições Linux suportam uma modalidade de processamento que permite a execução de diversas aplicações de forma concorrente e independente, cada uma em uma área de execução individual. Com isso, se houver um problema de funcionamento em uma delas, essa poderá ser descontinuada e finalizada, mantendo as demais em operação normal.

Essa modalidade de processamento caracteriza um tipo de multitarefa conhecida como:

Estrutura de dados é a área da computação que trata dos mecanismos da organização de dados e métodos de acesso, que visam a atender aos requisitos de processamento de programas. Entre os tipos de estruturas de dados linear, um armazena elementos de forma sequencial, com base na lógica FIFO, um acrônimo para "First in, First Out" (em português, "o primeiro a entrar é o primeiro a sair").

Esse tipo de estrutura de dados é conhecido por:

No uso dos recursos do editor de textos Word do pacote MS Office 2019 BR (x64), o acionamento de um ícone na Faixa Opções tem, por significado, “sombreamento” e, por finalidade, mudar a cor atrás do texto, parágrafo ou célula de tabela selecionado, o que é particularmente útil para realçar informações na página. Paralelamente, a execução de um atalho de teclado tem por objetivo colocar um texto em negrito.

Nesse contexto, o ícone e o atalho de teclado são, respectivamente:

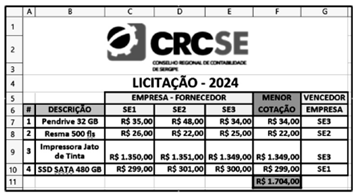

A planilha da figura foi elaborada no Calc da suíte LibreOffice 7.3.2.2 (x64), em português brasileiro.

• Em F7, foi inserida uma fórmula usando a função MENOR, que determina a menor cotação entre todas nas células C7, D7 e E7. Em seguida, essa fórmula foi copiada para F8, F9 e F10. • Em G7, foi inserida uma fórmula usando a função SE, que mostra a empresa vencedora do item, com base na comparação entre a menor cotação e as cotações fornecidas pelas empresas, usando o conceito de referência absoluta. Para finalizar, a fórmula inserida em G7 foi copiada para G8, G9 e G10.

As fórmulas inseridas em F8 e G9 são, respectivamente:

No ambiente automatizado para escritório, é comum o uso de uma estrutura ou software de correio eletrônico, como o Microsoft Outlook do pacote MS Office 2019 BR (x64), empregada na troca de e-mails, na comunicação entre pessoas e empresas. Para utilizar esse programa, é preciso estar ciente de dois aspectos importantes. O primeiro diz respeito ao armazenamento das mensagens que chegam da internet e são armazenadas, por default, em uma caixa postal padrão. O segundo está associado à inserção dos endereços eletrônicos dos destinatários, em um espaço próprio na criação desses e-mails, particularmente quando na modalidade cópia oculta, que é identificado de uma forma específica.

Nesse contexto, a caixa postal padrão e o espaço estão indicados na seguinte opção:

Entre os equipamentos de interconexão de uma rede de computadores, um é o responsável por interligar redes heterogêneas, realizando a conexão entre os provedores e a internet, por meio dos protocolos da arquitetura TCP/IP. Nesse contexto, esse equipamento suporta a configuração do serviço DHCP que possibilita a atribuição automática e dinâmica de endereços IP às estações clientes, em particular, micros, notebooks e celulares, viabilizando o acesso aos recursos da internet. Tecnicamente, é um dispositivo que opera em conformidade com a camada de rede – nível 3, do modelo de referência OSI/ISO, um padrão de rede de extrema importância na área de conexão e integração de componentes, para acesso à grande rede.

Esse equipamento de interconexão é conhecido por:

Segurança de rede é qualquer atividade projetada para proteger o acesso, o uso e a integridade da rede corporativa e dos dados. Ultimamente, a tecnologia de rede virtual privada tem sido altamente usada em ambientes corporativos, acompanhando o crescimento do emprego da conexão criptografada. Esse uso tem por objetivo ajudar a garantir que dados confidenciais sejam transmitidos com segurança, impedindo que pessoas não autorizadas acessem o tráfego e permitindo que o usuário realize um trabalho remoto. A grande vantagem é proteger a identidade do dispositivo computacional, enquanto ele acessa um determinado serviço na internet.

Essa tecnologia é conhecida pela sigla:

Entre as atuais redes sociais, uma tem sido empregada para compartilhamento de vídeos curtos, mas que oferece amplos recursos para editá-los, sendo possível incluir filtros, legendas, trilha sonora, gifs, fazer cortes e usar a criatividade. Outra rede social é um aplicativo de mensagens com foco em velocidade e segurança, é super-rápido, simples e gratuito, podendo ser usado em todos os dispositivos de um usuário ao mesmo tempo — as mensagens são sincronizadas perfeitamente em qualquer quantidade de seus telefones, tablets ou computadores. É uma plataforma, semelhante ao WhatsApp, para todos que querem chamadas e mensagens rápidas, confiáveis. Usuários de negócios e pequenas equipes podem gostar dos grandes grupos, nomes de usuário, aplicativos para desktop e opções poderosas para compartilhamento de arquivos.

Essas redes sociais são conhecidas, respectivamente, como: