Policial Rodoviário Federal - Médio - 2008

Com relação a software livres, suas licenças de uso, distribuição e modificação, assinale a opção correta, tendo como referência as definições e os conceitos atualmente empregados pela Free Software Foundation.

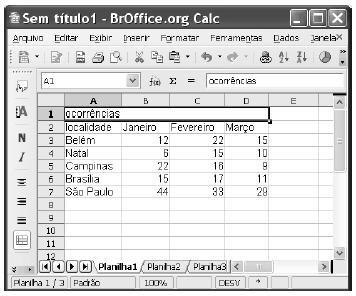

Considerando a figura acima, que ilustra uma janela do BrOffice.org Impress 2.4, contendo uma apresentação em processo de elaboração, julgue os itens a seguir.

I. Para se visualizar slides em miniatura, é suficiente clicar na guia .

Nessa situação, ao se clicar um slide em miniatura com o botão direito do mouse e, na lista disponibilizada, se escolher a opção Ocultar slide, o referido slide ficará oculto no modo apresentação; após essas ações, caso se clique com o botão direito do mouse nesse slide, a lista disponibilizada conterá uma opção que permite exibir novamente esse slide.

II. A lista a seguir apresenta opções da Barra de tarefas que é acessada por meio do menu

III. Na situação da janela mostrada, é correto afirmar que as linhas duplas observadas nas réguas horizontal e vertical definem as dimensões da figura contida no slide. Para redimensionar essa figura, é suficiente arrastar uma das linhas duplas para uma nova posição na régua.

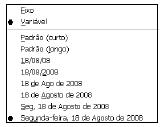

IV. Se, após determinado procedimento com o botão direito do mouse, for visualizada uma janela com as informações a seguir, será correto inferir que a data que aparece no slide consiste em um campo variável e será automaticamente atualizada toda vez em que o arquivo contendo a apresentação for reaberto.

V. Ao se clicar

, será disponibilizada uma lista com diferentes tipos de design de estruturas básicas, como triângulos, retângulos, círculos e cubos, que podem ser inseridos no slide mostrado.

A quantidade de itens certos é igual a

Em cada um dos itens a seguir, é apresentada uma forma de endereçamento de correio eletrônico.

II ftp6maria@hotmail:www.servidor.com

III joao da silva@servidor:linux-a-r-w

Como forma correta de endereçamento de correio eletrônico, estão certas apenas as apresentadas nos itens

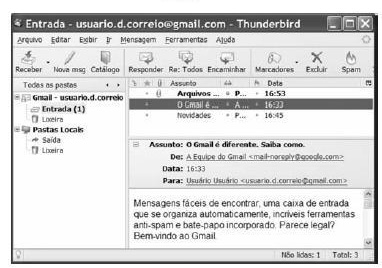

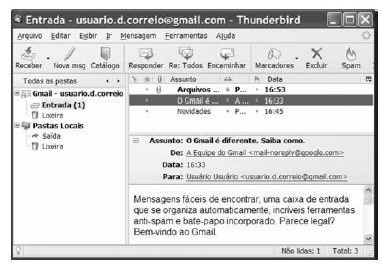

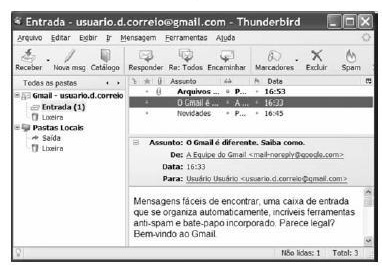

Com relação às funcionalidades disponibilizadas na janela do Mozilla ThunderbirdTM 2 ilustrada no texto, assinale a opção correta.

O Mozilla ThunderbirdTM 2 permite que sejam armazenadas mensagens de correio eletrônico em pastas específicas, que podem ser criadas pelo próprio usuário. Na janela do Mozilla ThunderbirdTM 2 ilustrada no texto, o usuário pode criar suas próprias pastas a partir de opção encontrada no menu

Com relação a vírus de computador, phishing, pharming e spam, julgue os itens seguintes.

I Uma das vantagens de serviços webmail em relação a aplicativos clientes de correio eletrônico tais como o Mozilla ThunderbirdTM 2 está no fato de que a infecção por vírus de computador a partir de arquivos anexados em mensagens de e-mail é impossível, já que esses arquivos são executados no ambiente do sítio webmail e não no computador cliente do usuário.

II Phishing e pharming são pragas virtuais variantes dos denominados cavalos-de-tróia, se diferenciando destes por precisarem de arquivos específicos para se replicar e contaminar um computador e se diferenciando, entre eles, pelo fato de que um atua em mensagens de e-mail trocadas por serviços de webmail e o outro, não.

III O uso de firewall e de software antivírus é a única forma eficiente atualmente de se implementar os denominados filtros anti-spam.

IV Se o sistema de nomes de domínio (DNS) de uma rede de computadores for corrompido por meio de técnica denominada DNS cache poisoning, fazendo que esse sistema interprete incorretamente a URL (uniform resource locator) de determinado sítio, esse sistema pode estar sendo vítima de pharming.

V Quando enviado na forma de correio eletrônico para uma quantidade considerável de destinatários, um hoax pode ser considerado um tipo de spam, em que o spammer cria e distribui histórias falsas, algumas delas denominadas lendas urbanas.

A quantidade de itens certos é igual a