Perito Criminal Federal - Área 3 - 2018

Com relação a redes peer-to-peer (P2P), julgue o item subsecutivo.

Uma busca de um arquivo em uma rede P2P descentralizada e não estruturada produz uma quantidade significativa de tráfego, haja vista que a mensagem é difundida por meio de técnicas de inundação.

Com relação a redes peer-to-peer (P2P), julgue o item subsecutivo.

O principal objetivo de se usar DHT (distributed hash table) em redes P2P descentralizadas e estruturadas é permitir que cada peer tenha informação total sobre seus vizinhos.

Julgue o item que se segue, a respeito de DNS (domain name service).

O registro DNS do tipo NS resolve um apelido para o hostname, sendo, portanto, uma forma de endereçamento.

Julgue o item que se segue, a respeito de DNS (domain name service).

As atualizações entre servidores DNS utilizam o UDP, enquanto as consultas feitas a servidores DNS utilizam o TCP (ou, opcionalmente, o SCTP).

Julgue o item que se segue, a respeito de DNS (domain name service).

Um tipo de ataque contra o serviço DNS é o pharming, que envolve o redirecionamento do navegador do usuário para sítios falsos por meio da técnica conhecida como envenenamento de cache DNS.

Julgue o item que se segue, a respeito de DNS (domain name service).

Ao obter êxito e conseguir resolver uma consulta de resolução de nome, o servidor DNS armazenará a resposta no cache do cliente e a encaminhará para a aplicação que tiver realizado a solicitação.

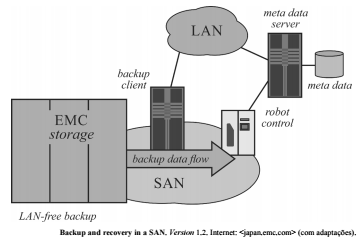

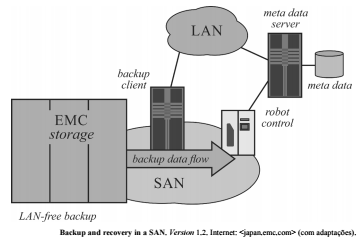

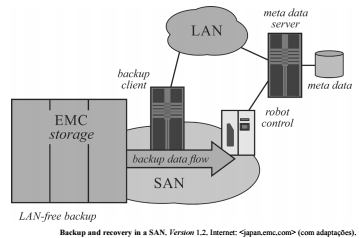

A arquitetura para becape em ambiente SAN (storage area network) na figura precedente leva em consideração conceitos de becape que não precisam necessariamente da rede local para a cópia dos dados. Considerando essas informações e a figura apresentada, julgue o item a seguir.

Esse tipo de arquitetura exige o uso de software de becape que não suporte agrupamento de fitas (tape pooling) para implementação, já que usa SAN.

A arquitetura para becape em ambiente SAN (storage area network) na figura precedente leva em consideração conceitos de becape que não precisam necessariamente da rede local para a cópia dos dados. Considerando essas informações e a figura apresentada, julgue o item a seguir.

Dada a capacidade de desempenho de fibre channel, a tecnologia de becape em SAN apresenta como vantagem permitir que a aplicação de becape mova os dados em altas velocidades, já que, normalmente, são requeridas janelas curtas para a realização de cópias de segurança em determinados tipos de sistemas em tempo real.

A arquitetura para becape em ambiente SAN (storage area network) na figura precedente leva em consideração conceitos de becape que não precisam necessariamente da rede local para a cópia dos dados. Considerando essas informações e a figura apresentada, julgue o item a seguir.

Em uma SAN, o switched fabric tem capacidade de se conectar com vários clientes de becape acessando as bibliotecas de fitas.

Existem diversas técnicas para descompilar programas maliciosos. Conforme a característica de um malware, essas técnicas podem ou não ser utilizadas. A respeito desse assunto, julgue o seguinte item.

É possível verificar a entropia de malware por meio do cálculo de entropia de Shannon: se um malware usar criptografia para ofuscação, a entropia tende a 0, o que caracteriza alta entropia.