Assistente em Administração - 2025

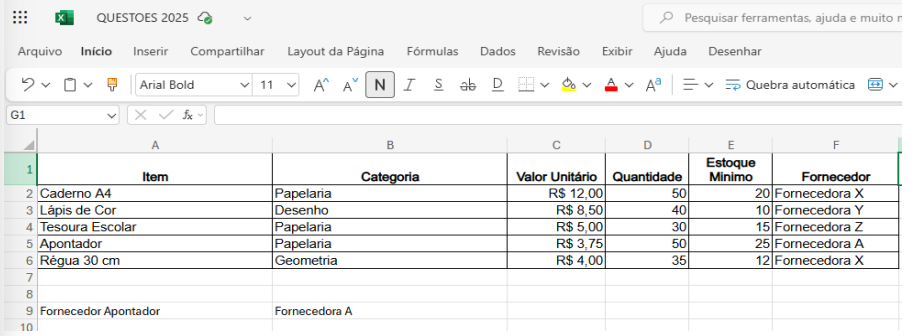

A planilha abaixo mostra parte de um orçamento para compra de material escolar por um instituto de educação.

O operador deseja saber qual é o fornecedor do item "Apontador" de maneira automática. Para isso, montou uma combinação de funções na célula B9 que permitiu localizar o nome do fornecedor com base no nome do item.

Qual das fórmulas abaixo fornece a resposta correta?

Durante uma aula de pesquisa na sala de informática, a professora Tânia pede aos alunos que utilizem a navegação anônima do navegador Google Chrome ao acessarem determinadas páginas, principalmente aquelas que exigem login temporário em plataformas educacionais que não serão mais utilizadas após a aula.

A principal razão pela qual a professora orientou o uso da navegação anônima é:

Durante um curso de capacitação sobre transformação digital na gestão pública, um servidor da área de tecnologia comentou que a sua universidade está integrando os sistemas de educação com áreas externas, como de saúde e assistência social, para melhorar o nível de serviço prestado aos alunos. Com essa integração, dados, como matrícula escolar, atendimentos médicos e benefícios sociais, podem ser acessados de forma conjunta e segura pelos setores responsáveis, sem necessidade de recadastramentos manuais.

Essa integração entre diferentes sistemas exemplifica o conceito de interoperabilidade, que no contexto do governo digital refere-se:

Durante um treinamento em uma universidade pública sobre uso de e-mails institucionais, foi orientado que os servidores evitem clicar em links suspeitos ou abrir anexos de remetentes desconhecidos, mesmo que pareçam oficiais.

Essa recomendação está diretamente relacionada a qual tipo de ameaça cibernética?

Durante uma formação para diretores institucionais sobre tecnologias de apoio à gestão, foi demonstrado o uso do Microsoft OneDrive como ferramenta de trabalho colaborativo. Os participantes aprenderam a salvar seus documentos na nuvem, acessar de diferentes dispositivos e compartilhar pastas com suas equipes de forma segura.

Com base nesse cenário, assinala a função que NÃO está entre os recursos do OneDrive.

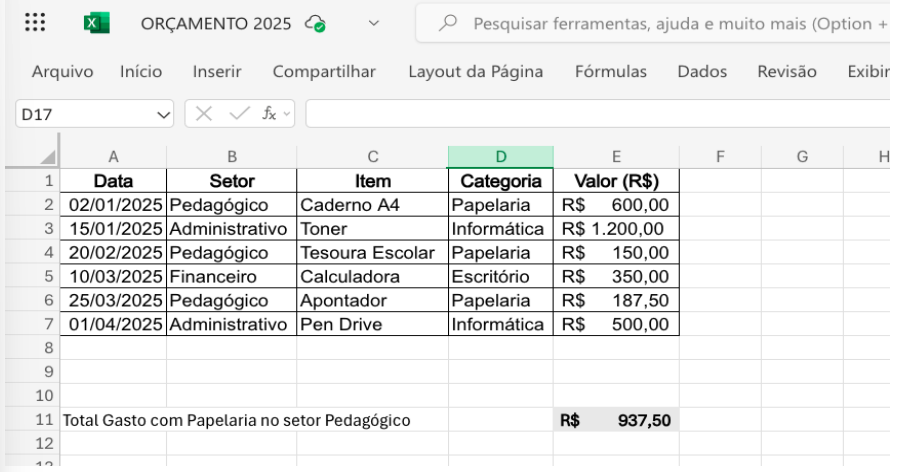

A tabela abaixo apresenta os dados de compras realizadas por diferentes setores de uma instituição de ensino ao longo do semestre.

Com base nos dados da tabela acima, deseja-se saber o valor total gasto pelo setor pedagógico com itens da categoria “Papelaria” utilizando uma única fórmula no Excel.

Qual das fórmulas abaixo, se escrita na célula E11, retorna o resultado correto?

Lê o texto abaixo e responda à questão.

Na Universidade Federal Alfa (UFA), Pedro, assistente administrativo, precisava divulgar um novo procedimento de cadastro de dados acadêmicos. Ele utilizou uma lista de distribuição de e-mails para toda a comunidade universitária, mas configurou a lista de modo que todos os endereços dos destinatários ficassem visíveis (usou “Cc” e não “Cco”).

Joana, técnica de tecnologia da informação, ao perceber o problema, encaminhou um e-mail de orientação para todos os destinatários, anexando um modelo de boas práticas que havia sido usado em eventos anteriores, sem revisar seu conteúdo atualizado. Ela redigiu o e-mail usando seu celular pessoal, conectado à rede Wi-Fi aberta de uma cafeteria próxima.

Enquanto isso, Bruno, aluno de pós-graduação, aproveitou a exposição dos e-mails e enviou uma mensagem a todos oferecendo cursos de especialização, com um link para uma página externa. No mesmo dia, Bruno compartilhou uma mensagem nos grupos de redes sociais da universidade afirmando que a falha havia exposto senhas e documentos sigilosos dos estudantes, o que gerou grande preocupação e discussões, apesar de a informação ser falsa.

Lucas, bolsista de extensão, acessou seu e-mail institucional a partir de um computador público no laboratório de informática. Ele utilizou o modo de navegação anônima, mas durante a pressa, aceitou a sugestão do navegador para salvar a senha automaticamente, sem limpar os dados ao encerrar a sessão.

Carla, professora substituta, que trabalhava em regime parcial de teletrabalho, recebeu as mensagens no seu notebook pessoal. Ela estava com o antivírus desatualizado e utilizava sua rede doméstica sem senha de acesso segura no roteador. Após clicar no link enviado por Bruno, teve sua máquina infectada, comprometendo também documentos institucionais que estavam armazenados localmente.

A Direção da Universidade, ao tomar ciência dos fatos, emitiu um memorando oficial com assinatura digital, alertando sobre as práticas de segurança e orientando a mudança de senhas. No entanto, não foi exigida confirmação de leitura, nem foram realizados treinamentos obrigatórios para reforçar as práticas de segurança digital entre os servidores e estudantes.

Seguindo o texto e as cartilhas de segurança da informação, temos as seguintes afirmativas:

I - o uso da lista de distribuição por Pedro expôs dados desnecessariamente.

II - redigir e-mails institucionais em redes Wi-Fi públicas aumenta riscos de segurança.

III - anexar documentos sem revisão de conteúdo não gera riscos de segurança.

IV - a navegação em redes abertas deve ser feita apenas após conexão via VPN.

Quais afirmativas estão corretas?

Lê o texto abaixo e responda à questão.

Na Universidade Federal Alfa (UFA), Pedro, assistente administrativo, precisava divulgar um novo procedimento de cadastro de dados acadêmicos. Ele utilizou uma lista de distribuição de e-mails para toda a comunidade universitária, mas configurou a lista de modo que todos os endereços dos destinatários ficassem visíveis (usou “Cc” e não “Cco”).

Joana, técnica de tecnologia da informação, ao perceber o problema, encaminhou um e-mail de orientação para todos os destinatários, anexando um modelo de boas práticas que havia sido usado em eventos anteriores, sem revisar seu conteúdo atualizado. Ela redigiu o e-mail usando seu celular pessoal, conectado à rede Wi-Fi aberta de uma cafeteria próxima.

Enquanto isso, Bruno, aluno de pós-graduação, aproveitou a exposição dos e-mails e enviou uma mensagem a todos oferecendo cursos de especialização, com um link para uma página externa. No mesmo dia, Bruno compartilhou uma mensagem nos grupos de redes sociais da universidade afirmando que a falha havia exposto senhas e documentos sigilosos dos estudantes, o que gerou grande preocupação e discussões, apesar de a informação ser falsa.

Lucas, bolsista de extensão, acessou seu e-mail institucional a partir de um computador público no laboratório de informática. Ele utilizou o modo de navegação anônima, mas durante a pressa, aceitou a sugestão do navegador para salvar a senha automaticamente, sem limpar os dados ao encerrar a sessão.

Carla, professora substituta, que trabalhava em regime parcial de teletrabalho, recebeu as mensagens no seu notebook pessoal. Ela estava com o antivírus desatualizado e utilizava sua rede doméstica sem senha de acesso segura no roteador. Após clicar no link enviado por Bruno, teve sua máquina infectada, comprometendo também documentos institucionais que estavam armazenados localmente.

A Direção da Universidade, ao tomar ciência dos fatos, emitiu um memorando oficial com assinatura digital, alertando sobre as práticas de segurança e orientando a mudança de senhas. No entanto, não foi exigida confirmação de leitura, nem foram realizados treinamentos obrigatórios para reforçar as práticas de segurança digital entre os servidores e estudantes.

Seguindo as cartilhas de segurança da informação, temos as seguintes afirmativas:

I - divulgar informações alarmistas sem verificação pode causar pânico desnecessário.

II - compartilhar informações falsas nas redes sociais caracteriza boa prática de segurança.

III - redes sociais devem ser usadas de forma consciente e crítica.

IV - divulgar links sem checar procedência é considerado prática segura em ambientes acadêmicos.

Quais afirmativas estão corretas?

Lê o texto abaixo e responda à questão.

Na Universidade Federal Alfa (UFA), Pedro, assistente administrativo, precisava divulgar um novo procedimento de cadastro de dados acadêmicos. Ele utilizou uma lista de distribuição de e-mails para toda a comunidade universitária, mas configurou a lista de modo que todos os endereços dos destinatários ficassem visíveis (usou “Cc” e não “Cco”).

Joana, técnica de tecnologia da informação, ao perceber o problema, encaminhou um e-mail de orientação para todos os destinatários, anexando um modelo de boas práticas que havia sido usado em eventos anteriores, sem revisar seu conteúdo atualizado. Ela redigiu o e-mail usando seu celular pessoal, conectado à rede Wi-Fi aberta de uma cafeteria próxima.

Enquanto isso, Bruno, aluno de pós-graduação, aproveitou a exposição dos e-mails e enviou uma mensagem a todos oferecendo cursos de especialização, com um link para uma página externa. No mesmo dia, Bruno compartilhou uma mensagem nos grupos de redes sociais da universidade afirmando que a falha havia exposto senhas e documentos sigilosos dos estudantes, o que gerou grande preocupação e discussões, apesar de a informação ser falsa.

Lucas, bolsista de extensão, acessou seu e-mail institucional a partir de um computador público no laboratório de informática. Ele utilizou o modo de navegação anônima, mas durante a pressa, aceitou a sugestão do navegador para salvar a senha automaticamente, sem limpar os dados ao encerrar a sessão.

Carla, professora substituta, que trabalhava em regime parcial de teletrabalho, recebeu as mensagens no seu notebook pessoal. Ela estava com o antivírus desatualizado e utilizava sua rede doméstica sem senha de acesso segura no roteador. Após clicar no link enviado por Bruno, teve sua máquina infectada, comprometendo também documentos institucionais que estavam armazenados localmente.

A Direção da Universidade, ao tomar ciência dos fatos, emitiu um memorando oficial com assinatura digital, alertando sobre as práticas de segurança e orientando a mudança de senhas. No entanto, não foi exigida confirmação de leitura, nem foram realizados treinamentos obrigatórios para reforçar as práticas de segurança digital entre os servidores e estudantes.

Seguindo as cartilhas de segurança da informação, temos as seguintes afirmativas:

I - usar modo de navegação anônima protege contra salvamento de senhas automáticas.

II - salvar senhas em navegadores públicos é uma prática insegura.

III - atualizar antivírus em dispositivos de trabalho remoto é essencial.

IV - redes Wi-Fi domésticas abertas podem expor dispositivos a ataques.

Quais afirmativas estão corretas?

Lê o texto abaixo e responda à questão.

Na Universidade Federal Alfa (UFA), Pedro, assistente administrativo, precisava divulgar um novo procedimento de cadastro de dados acadêmicos. Ele utilizou uma lista de distribuição de e-mails para toda a comunidade universitária, mas configurou a lista de modo que todos os endereços dos destinatários ficassem visíveis (usou “Cc” e não “Cco”).

Joana, técnica de tecnologia da informação, ao perceber o problema, encaminhou um e-mail de orientação para todos os destinatários, anexando um modelo de boas práticas que havia sido usado em eventos anteriores, sem revisar seu conteúdo atualizado. Ela redigiu o e-mail usando seu celular pessoal, conectado à rede Wi-Fi aberta de uma cafeteria próxima.

Enquanto isso, Bruno, aluno de pós-graduação, aproveitou a exposição dos e-mails e enviou uma mensagem a todos oferecendo cursos de especialização, com um link para uma página externa. No mesmo dia, Bruno compartilhou uma mensagem nos grupos de redes sociais da universidade afirmando que a falha havia exposto senhas e documentos sigilosos dos estudantes, o que gerou grande preocupação e discussões, apesar de a informação ser falsa.

Lucas, bolsista de extensão, acessou seu e-mail institucional a partir de um computador público no laboratório de informática. Ele utilizou o modo de navegação anônima, mas durante a pressa, aceitou a sugestão do navegador para salvar a senha automaticamente, sem limpar os dados ao encerrar a sessão.

Carla, professora substituta, que trabalhava em regime parcial de teletrabalho, recebeu as mensagens no seu notebook pessoal. Ela estava com o antivírus desatualizado e utilizava sua rede doméstica sem senha de acesso segura no roteador. Após clicar no link enviado por Bruno, teve sua máquina infectada, comprometendo também documentos institucionais que estavam armazenados localmente.

A Direção da Universidade, ao tomar ciência dos fatos, emitiu um memorando oficial com assinatura digital, alertando sobre as práticas de segurança e orientando a mudança de senhas. No entanto, não foi exigida confirmação de leitura, nem foram realizados treinamentos obrigatórios para reforçar as práticas de segurança digital entre os servidores e estudantes.

Seguindo as cartilhas de segurança da informação, temos as seguintes afirmativas:

I - assinar digitalmente memorandos institucionais aumenta a confiabilidade da comunicação.

II - exigir confirmação de leitura reforça a efetividade de alertas de segurança.

III - promover treinamentos após incidentes reforça a cultura de segurança.

IV - não é necessário reforçar boas práticas de segurança após incidentes, pois todos já estão cientes.

Quais afirmativas estão corretas?